ISAPI_Rewrite3完全版会有45天的试用期,过期了需要99美元进行购买,网上有很多破解版的,方法如下:

1、先从官网下一个完全版的ISAPI_Rewrite3并安装,

也可以直接下载,下载链接:http://www.jb51.net/softs/66905.html#download

2、在将Rewrite破解文件夹中的dll文件覆盖到程序安装目录下ISAPI_Rewrite.dll和ISAPI_RewriteSnapin.dll,如果提示在使用则把要覆盖的dll文件重命名在复制即可;

3、打开安装目录下的httpd.conf文件,在里面输入以下内容并保存,这样就没有使用天数的限制了;

RegistrationName= wlqcwin RegistrationCode= 2EAD-35GH-66NN-ZYBA

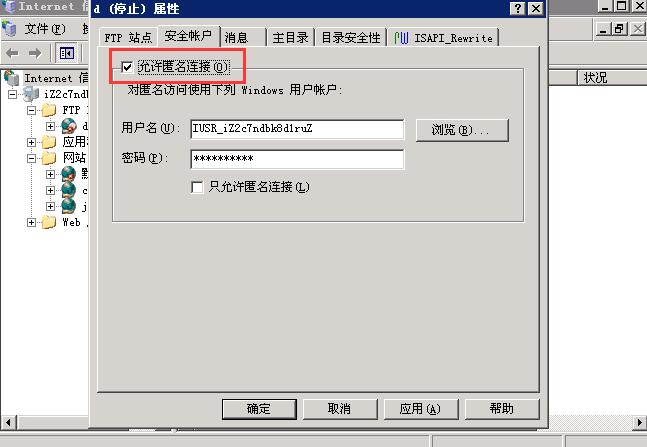

4、安装好后记得给ISAPI_Rewrite3软件安装目录network service的读权限。

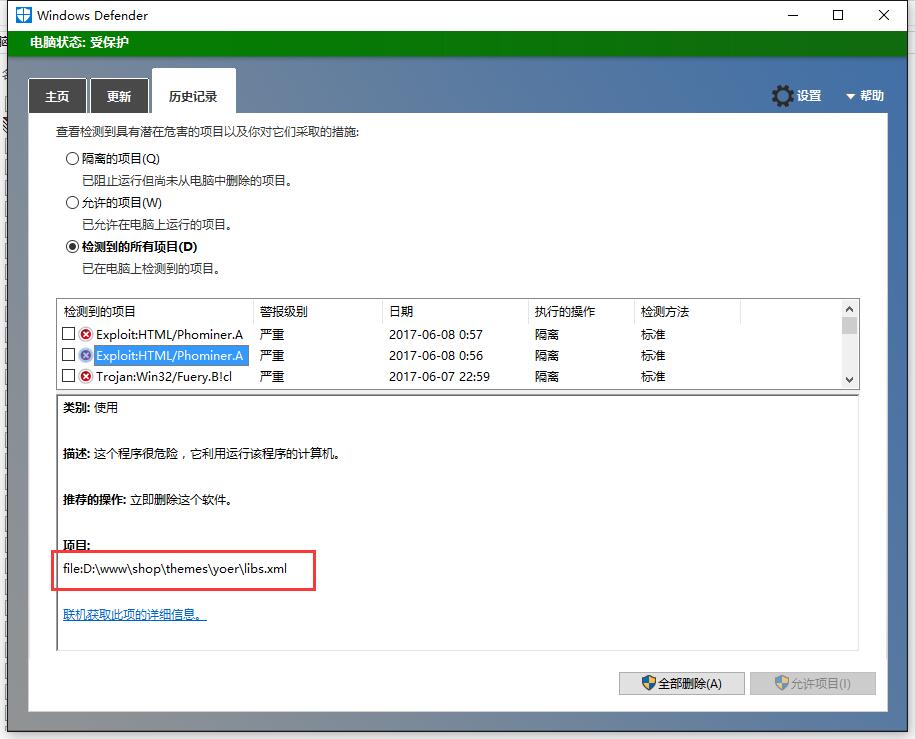

但是通过上述的方法会发现ISAPI_Rewrite.dll文件无法覆盖,我把这个文件删除后重新覆盖,发现还是提示过期而且无法使用!其实上面少掉了一步操作就是需要先停止iisadmin(开始,运行 net stop /y iisadmin);再进行复盖。如果复盖时还提示拒绝访问,也可以全选把原来安装文件夹的文件删除再复制复盖,复盖完成后。运行命令:

net start iisadmin

net start w3svc

net start ftpsvc

或者直接在IIS里启用网站也可以。

这样即完成了破解。虽然还是会提示使用期限到了或过期,并且过期时间是负数,但是不会像没有破解前一样弹出一个确定框禁止访问。

另外破解后需要手工编辑httpd. conf。因为编辑按钮是灰色的不能按了。但是不影响功能使用。